| Points clés | Détails à retenir |

|---|---|

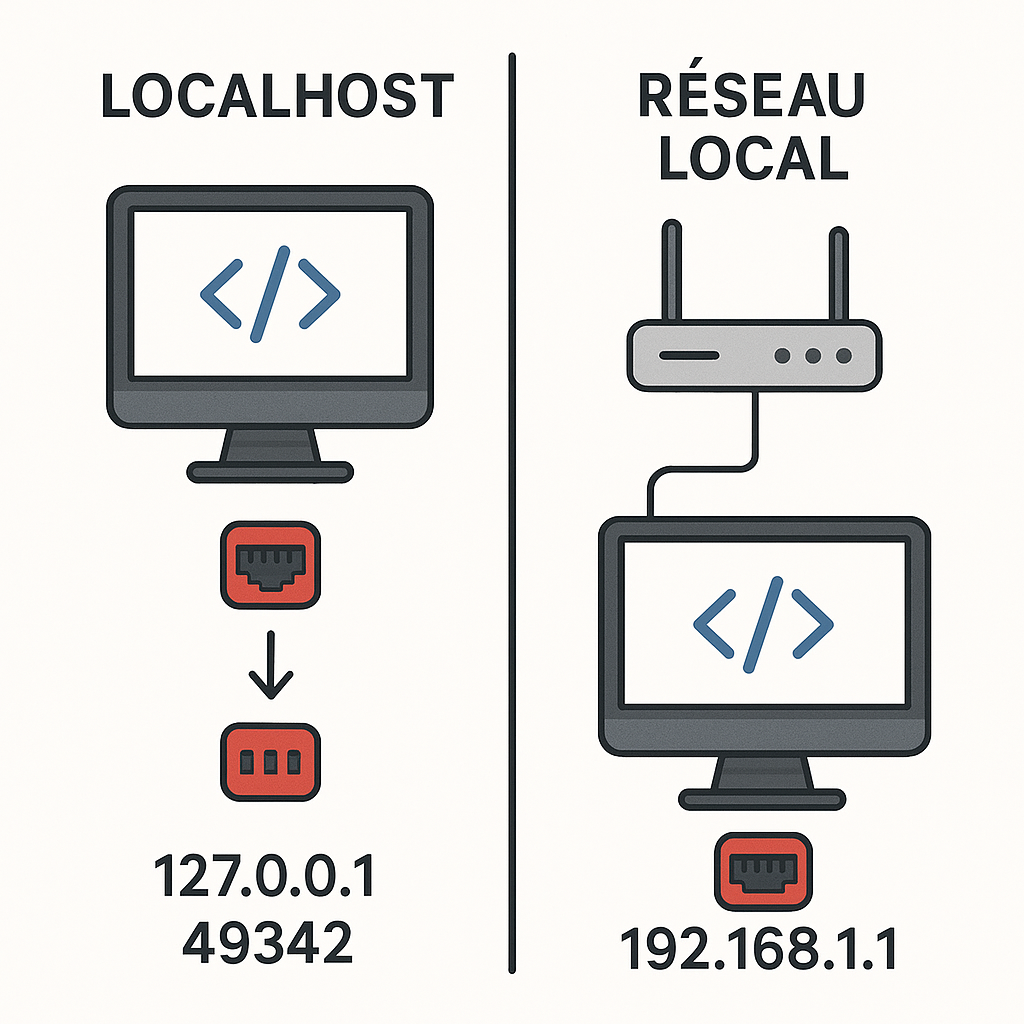

| 📌 Localhost vs réseau local | 127.0.0.1 reste confiné à la machine, 192.168.1.1 dessert tout le LAN |

| 🛡️ Sécurité | Isolation accrue sur localhost, risques accrus sur LAN |

| 🚀 Performance | Latency minimale en local, légère chute sur le réseau |

| 🛠️ Configuration | Port, firewall et forwarding à peaufiner |

| 🔍 Diagnostic | Outils comme netstat, tcpdump ou nmap sont indispensables |

| 🔑 Bonnes pratiques | Authentification, chiffrement et VPN selon le contexte |

Le choix d’une adresse IP et d’un port pour tester vos applications web apparaît souvent comme un détail technique. Pourtant, cette décision influe directement sur la surface d’attaque, la facilité de debug et l’efficacité du workflow. Entre l’isolement offert par 127.0.0.1:49342 et l’ouverture inhérente à 192.168.1.1, la question mérite qu’on s’y attarde avec méthode et pragmatisme.

Sommaire

Comprendre 127.0.0.1 et 192.168.1.1

Origines et rôles respectifs

127.0.0.1, souvent désignée par localhost, sert de loopback : tout trafic y transite sans jamais quitter la machine. En opposition, 192.168.1.1 joue fréquemment le rôle de passerelle pour un réseau local, attribué par défaut à de nombreux routeurs domestiques. Lorsque l’on lance un serveur de développement sur 127.0.0.1, on s’assure qu’aucune requête externe ne pourra y accéder, sauf via des tunnels ou proxys expressément configurés.

Portabilité et contexte d’usage

Attribuer un port — par exemple 49342 — à votre serveur sur localhost permet d’ouvrir plusieurs instances simultanées sans conflit. Sur 192.168.1.1, on peut aussi choisir des ports non standard afin d’échapper aux scanners automatiques, mais ce choix devient pertinent surtout quand des collègues ou des outils de test externes doivent accéder à l’application.

Sécurité des ports en développement

Pourquoi le port importe autant

Le numéro de port définit la porte d’entrée vers votre application. Un port par défaut ou trop bas (entre 0 et 1023) peut être filtré ou réservé à un service système, tandis qu’un port élevé est moins ciblé par les scanners génériques. Dans le cadre d’un dev local, opter pour un port aléatoire comme 49342 réduit les risques de collision et diminue la visibilité auprès d’intrus automatisés.

Exposition et accès non autorisé

Sur 192.168.1.1, tout appareil du réseau peut envoyer des requêtes. Sans authentification ou filtrage, la surface d’attaque s’étend. En interne, un simple script malveillant sur un poste non protégé pourrait cartographier vos services. À l’inverse, localhost isole naturellement ce risque — mais reste vigilant si vous ouvrez un tunnel SSH ou un reverse proxy, car l’isolation saute alors.

Comparatif pratique

Avantages de 127.0.0.1:49342

- Accès restreint à la machine locale.

- Limitation des vulnérabilités réseau par défaut.

- Multiples instances possibles en changeant simplement le port.

- Débogage plus réactif, moins de latence.

Atouts de 192.168.1.1

- Partage aisé avec collègues ou dispositifs mobiles.

- Tests sur réseau simulant un environnement de prod interne.

- Utilisable pour valider des politiques CORS ou gateways.

- Pratique pour tester des apps IoT ou connectées.

Configurer son environnement pour plus de sûreté

Choix de ports cohérents

Privilégiez des ports au-dessus de 1024 pour éviter les droits root et les services réservés. Si vous alternez souvent, un script bash ou un utilitaire comme pm2 peut réserver automatiquement des ports libres, tout en consignant l’historique pour faciliter le diagnostic.

Outils et méthodes recommandés

Netstat et ss offrent un aperçu immédiat des ports occupés. Pour un scan avancé, nmap peut détecter les services ouverts et leurs versions. Dans un contexte collaboratif, Consul ou etcd aident à gérer dynamiquement les adresses et les ports, réduisant les conflits et assurant une visibilité centralisée.

Bonnes pratiques et recommandations

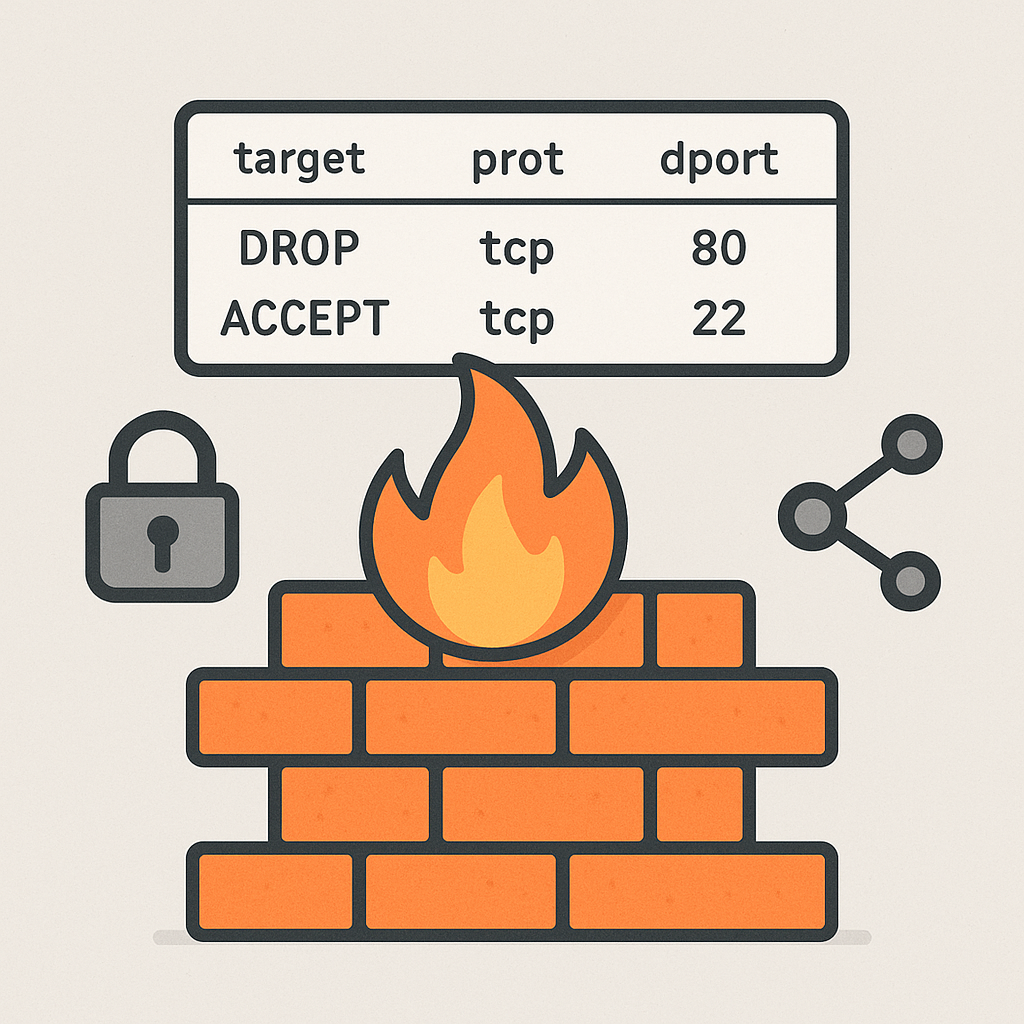

Authentification et firewall

Ne laissez jamais un port ouvert sans contrôles. Même en local, un firewall tel qu’ufw ou iptables peut vous prémunir contre les accès non sollicités. Sur 192.168.1.1, restreignez l’accès aux sous-réseaux de confiance ou configurez un reverse proxy avec authentification JWT pour verrouiller chaque demande.

Chiffrement et tunnels

Pour des données sensibles, un simple HTTP sur localhost peut suffire, mais dès qu’on s’aventure sur LAN on passe en HTTPS. OpenSSL permet de générer facilement un certificat auto-signé. Si vous avez besoin d’accès extérieur, un tunnel SSH ou VPN (WireGuard, OpenVPN) garantit que le trafic reste encapsulé et crypté.

FAQ

1. Puis-je utiliser 127.0.0.1 et 192.168.1.1 simultanément ?

Oui, il suffit de lancer deux instances de votre serveur sur des ports distincts. Cela vous permet de tester en local et sur le réseau interne sans conflit.

2. Comment trouver rapidement un port disponible ?

Des commandes comme lsof -i ou ss -tulpn listent les ports en écoute. Vous pouvez aussi écrire un script qui tente l’ouverture d’un socket sur des plages de ports et renvoie le premier libre.

3. Dois-je chiffrer mes flux même en développement ?

Si vos données sont sensibles ou si vous simulez un environnement de production, oui. Un certificat auto-signé via OpenSSL associée à une configuration HTTPS suffit dans la majorité des cas.

4. Quels risques si j’oublie de fermer un port ?

Un service laissé à l’écoute peut être repéré par un attaquant, même sur un LAN d’entreprise. Sans mise à jour ou patch en temps réel, l’application devient une porte d’entrée potentielle pour un ransomware ou un backdoor.