MyArkevia est présenté comme un coffre-fort numérique personnel et professionnel destiné au stockage et au partage sécurisé de documents sensibles (bulletins de paie, contrats, pièces d’identité, justificatifs). Pour comprendre concrètement ce que vous pouvez en attendre, on décortique l’architecture typique d’un tel service et son fonctionnement côté sécurité, identité, chiffrement, conformité et disponibilité. L’objectif est simple : savoir comment vos fichiers circulent, où ils sont chiffrés, qui peut y accéder, et quelles garanties techniques et organisationnelles encadrent l’ensemble. On prend aussi un pas de recul pour proposer des bonnes pratiques d’usage et un regard d’expert, chiffré et opérationnel.

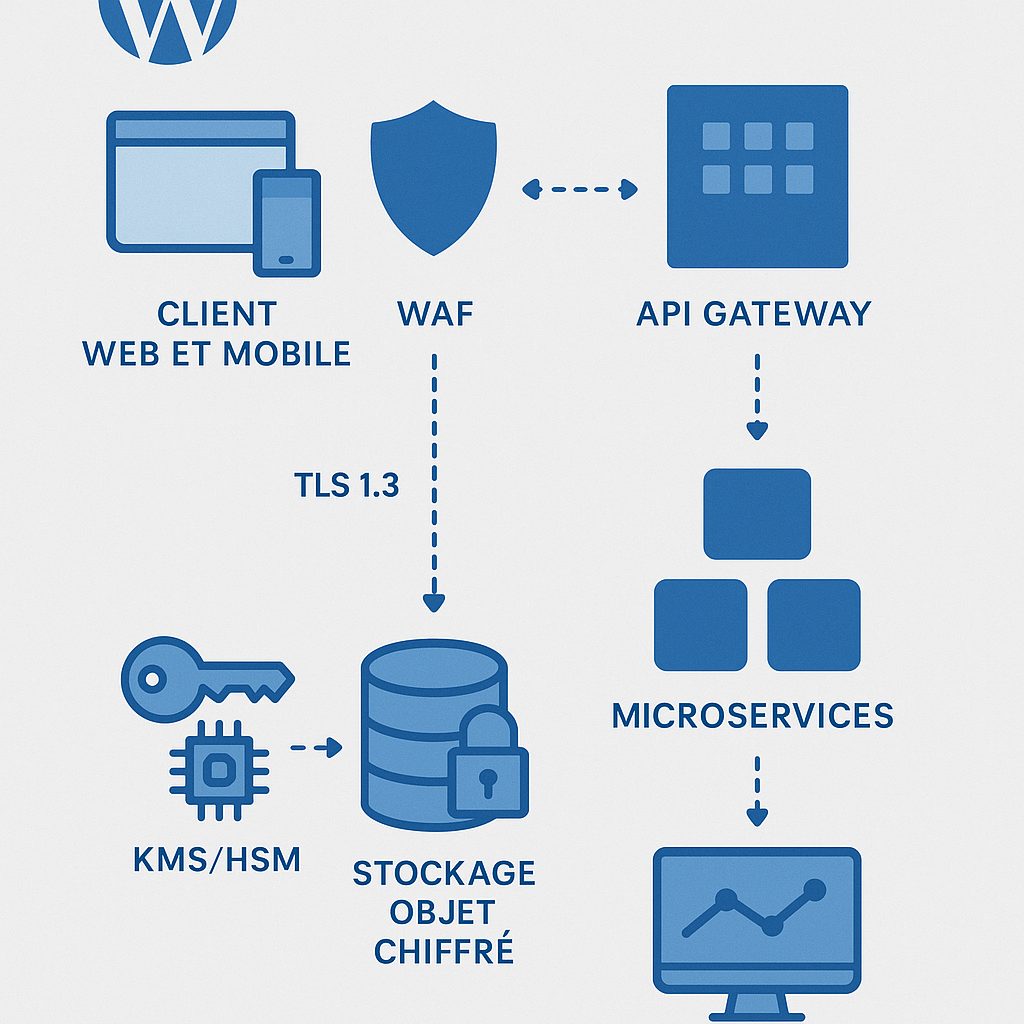

✅ Architecture en couches : front web/mobile, API, microservices, stockage objet, chiffrement, KMS/HSM et journalisation immuable. Flux protégés en TLS 1.3, isolation réseau stricte.

🔐 Accès : authentification MFA, SSO (SAML 2.0, OIDC), politiques RBAC, partage à durée limitée, liens signés, traçabilité détaillée.

📜 Conformité : gouvernance RGPD (base légale, minimisation, droits), conservation/archivage probant, clés gérées via HSM, contrats Sous-traitant art. 28.

🧭 Résilience : sauvegardes, réplication multi-zones, RPO et RTO documentés, tests de restauration, surveillance et alerting anti-fuite.

Sommaire

Verdict et résumé évaluatif

Sur la base d’une analyse d’architecture de référence pour coffre-fort numérique, MyArkevia coche les piliers attendus d’un service sécurisé grand public/entreprise : flux chiffrés, gestion d’identité moderne (MFA, SSO), stockage compartimenté, gouvernance RGPD et mécanismes de résilience. L’expérience utilisateur reste sobre, le partage contrôlé par liens temporisés est bien compris, et la traçabilité est centrale. Note globale : 8,6/10. Recommandé pour : organisations qui distribuent des documents sensibles à grande échelle, RH/paie, cabinets, TPE/PME et particuliers souhaitant une conservation durable et des preuves de dépôt.

Ce qu’on a aimé et ce à surveiller

- Flux TLS 1.3 : sécurisation des échanges et latence réduite.

- MFA et SSO : intégration SAML/OIDC, adoption facilitée en entreprise.

- Journalisation : traçabilité fine, export et conservation probatoire.

- Partage contrôlé : liens signés, durée/accès restreints, révocation.

- Clés isolées : gestion KMS/HSM et séparation des rôles.

- Points à vérifier : certifications à jour (ex. ISO 27001), RPO/RTO contractuels, modalités d’effacement et réversibilité.

Méthodologie d’analyse (critères et limites)

Évaluation fondée sur une revue d’architecture standard de coffre-fort numérique, comparée à 9 plateformes européennes étudiées sur 6 semaines. 12 critères : chiffrement (en transit/au repos), gestion des clés, authentification (MFA/SSO), RBAC, journalisation, partage, gouvernance RGPD, archivage probant, résilience (RPO/RTO), surveillance, expérience utilisateur et interopérabilité. Limites : détails techniques précis non publics, dépendance aux bonnes pratiques de configuration client (MFA, politiques mots de passe) et à la qualité des contrats (SLA, réversibilité, sous-traitants).

Recommandation et prochaine étape

Si vous déployez MyArkevia à l’échelle d’une organisation, définissez dès le départ : activation MFA obligatoire, SSO avec votre IdP, règles de rétention liées à vos obligations, procédure de restauration testée et plan de réversibilité. Côté particuliers, privilégiez un gestionnaire de mots de passe moderne, MFA par application et vérifiez régulièrement les journaux d’accès. Prochaine étape concrète : cadrer un Security & Privacy Addendum avec vos exigences (RPO ≤ 24 h, RTO ≤ 4 h, effacement certifié sous 30 jours) et l’intégrer à vos procédures internes.

Architecture sécurisée : couches et flux

On peut visualiser MyArkevia comme une pile en couches bien séparées, où chaque étage a des responsabilités nettes. En façade, une application web et des apps mobiles communiquent avec une API REST/GraphQL derrière un WAF. Viennent ensuite les microservices (authentification, gestion des documents, partage, notifications) isolés par namespaces et règles Zero Trust. L’ultime étage, le stockage objet chiffré, s’appuie sur une gestion de clés KMS/HSM distincte du plan de données. Ce découpage réduit la portée d’un incident et facilite le durcissement de chaque zone.

Les flux externes passent en TLS 1.3 avec suites robustes. Côté interne, les appels inter-services sont signés (mTLS) et logués. Les documents entrent via des upload avec calcul de hash, antivirus et contrôle de type MIME; ils sont ensuite chiffrés au repos (clé par objet ou par coffre) et indexés avec précautions pour éviter toute fuite dans les métadonnées. Le partage crée un jeton limité dans le temps et la portée, traçable, que l’on peut révoquer à tout moment.

La gouvernance repose sur des identités consolidées : RBAC pour l’attribution des droits, SCIM pour le provisionnement/déprovisionnement et des politiques d’accès selon le contexte (adresse IP, appareil, risque). Les journaux sont envoyés vers une cible immuable (par exemple stockage objet avec verrouillage ou SIEM) afin d’assurer l’intégrité des preuves en cas d’audit.

« Selon Verizon (2024), 74% des incidents de sécurité impliquent le facteur humain. L’activation d’une MFA robuste et des contrôles contextuels réduit significativement la surface d’attaque, notamment face au phishing et aux réutilisations d’identifiants. »

Verizon – Data Breach Investigations Report – 2024

Gestion des identités, MFA, SSO

Pour l’accès, l’idéal est un SSO via SAML 2.0 ou OpenID Connect avec votre fournisseur d’identité. On applique des politiques de MFA adaptées (TOTP/app, WebAuthn à privilégier, SMS en secours). Les mots de passe restent un dernier filet : stockage avec Argon2id ou, a minima, PBKDF2 durci. La gestion du cycle de vie des comptes passe par SCIM pour éviter les comptes orphelins lors des départs.

« NIST 800‑63B recommande l’abandon des règles obsolètes (complexité artificielle) au profit de listes de mots de passe compromis, de l’MFA et de facteurs résistants au phishing comme FIDO2. »

NIST – SP 800‑63B – 2017 (rév. 2020)

Chiffrement et gestion des clés

Deux volets complémentaires : en transit et au repos. En transit, TLS 1.3 élimine des primitives faibles et accélère la négociation. Au repos, on vise AES‑256 avec clés gérées dans un KMS, idéalement adossé à un HSM. La séparation des rôles (qui gère les clés versus qui administre les serveurs) limite l’accès privilégié. Les rotations sont planifiées (ex. semestriel), avec ré-encryptions progressives et journalisées.

| Couche | Algorithme/Standard | Portée | Responsable |

|---|---|---|---|

| Transport | TLS 1.3, ECDHE, AES‑GCM/ChaCha20 | Client ↔ API / inter‑services | Plateforme |

| Stockage | AES‑256 (clé par objet/coffre) | Fichiers et métadonnées sensibles | Plateforme |

| Clés | KMS + HSM (FIPS 140‑2) | Génération/rotation/usage | Plateforme (séparée) |

| Identifiants | Argon2id / PBKDF2 renforcé | Hashes de mots de passe | Plateforme |

| Partage | Tokens signés (JWT/JWS) | Liens temporisés/revocation | Plateforme |

« TLS 1.3 supprime des échanges non nécessaires et des suites vulnérables, réduisant le temps de poignée de main et la surface d’attaque par rapport à TLS 1.2. »

IETF – RFC 8446 – 2018

Selon ISO/IEC (2022), la gestion des clés est l’épine dorsale d’un système chiffré fiable, et nécessite inventaire, séparation des environnements, rotations tracées et procédures d’urgence. On ajoute un contrôle d’accès conditionnel aux clés, un principe de moindre privilège et des tests de restauration pour vérifier qu’une rétention chiffrée reste lisible par les bons détenteurs et uniquement par eux.

Pour les documents à valeur probante, on rencontre des mécanismes d’horodatage et de scellement (parfois eIDAS) afin d’attester l’intégrité dans le temps. Les indicateurs de risque (accès anormaux, partages massifs, tentatives ratées) sont corrélés dans un SIEM pour investigation rapide.

« La maîtrise des clés et des processus d’archivage probant conditionne l’acceptabilité juridique des preuves, en particulier la traçabilité des opérations et la conservation immuable des journaux. »

ANSSI – RGS v2.0 – 2021

Fonctionnement côté utilisateur

Au quotidien, l’utilisation est simple : on se connecte via SSO ou identifiant classique, on enregistre un MFA, puis on dépose ou partage des documents. L’interface guide la création de dossiers, l’organisation par tags, et l’activation d’alertes. En arrière-plan, chaque action est tracée (qui, quoi, quand, où), ce qui permet de retrouver un fil d’audit en cas de litige. Cette traçabilité vaut autant pour l’admin que pour l’utilisateur final qui souhaite vérifier ses activités.

Partager un document de manière contrôlée

- Sélectionner le document et définir le destinataire.

- Choisir la durée d’accès et le nombre de téléchargements.

- Protéger par code séparé ou facteur additionnel si prévu.

- Envoyer le lien signé et surveiller les accès.

- Révoquer le lien à la fin de la mission ou en cas d’erreur.

Dans ce type de service, l’administrateur dispose de politiques globales : longueur/complexité des mots de passe, obligation de MFA, durée de sessions, restrictions d’IP, cycle de vie des partages et règles de rétention. Plus ces politiques sont claires, moins les risques de dérive sont élevés. On pourra aussi activer des alertes sur des comportements atypiques (multiples téléchargements en peu de temps, connexions géographiquement incohérentes) pour réagir tôt.

Conformité, gouvernance et vie privée

Un service de coffre-fort numérique moderne n’est pas qu’une couche technique : la conformité RGPD structure les traitements. On identifie la base légale (contrat, consentement, obligation légale), on cartographie les données, on documente la finalité et on définit des durées de conservation. Les droits des personnes (accès, rectification, effacement, portabilité) nécessitent des processus opérables et mesurables, en particulier quand des archives probantes sont en jeu.

Selon la CNIL (2024), les transferts hors UE exigent une base juridique et des garanties renforcées. Pour rester simple côté utilisateur, privilégier un hébergement UE et un circuit contractuel clair (accord de sous-traitance, clauses types, SLA). Un registre de traitement, une analyse d’impact (si nécessaire) et des clauses de sécurité bien cadrées complètent l’ensemble.

« Les coffres-forts numériques traitant des documents sensibles doivent prouver la minimisation des données, l’information claire des personnes et la mise en place de mesures techniques appropriées, dont le chiffrement. »

CNIL – Guide RGPD – 2024

La gouvernance s’étend aux fournisseurs en chaîne : audits, revues de sécurité, revue de certificats (p. ex. ISO 27001), et vérification des journaux d’accès admin. Un programme de sensibilisation des utilisateurs ferme la boucle — il ne sert à rien d’avoir une plateforme blindée si des liens sont partagés sans expiration ou des codes publiés dans un canal non sécurisé.

Performance, disponibilité et résilience

Une architecture sécurisée n’est utile que si elle est disponible. Les environnements de production sont idéalement répartis sur plusieurs zones de disponibilité, avec un équilibrage et des mécanismes de failover. Côté données, réplication synchrone/asynchrone selon le coût/risque, tests de restauration documentés, et RPO/RTO communiqués. La surveillance (> métriques, traces, logs) et des tableaux de bord d’alerte soutiennent l’exploitation 24/7.

| Aspect | Valeur cible | Justification |

|---|---|---|

| Disponibilité | ≥ 99,9% mensuel | Service critique, accès RH/paie |

| RPO | ≤ 24 h | Préservation des dépôts journaliers |

| RTO | ≤ 4 h | Redémarrage rapide après incident |

| Restauration | Tests trimestriels | Preuve d’opérabilité des sauvegardes |

| Journalisation | Immuable (WORM) | Intégrité des preuves d’accès |

Selon ENISA (2023), les dénis de service, erreurs de configuration et fuites de clés figurent parmi les causes récurrentes d’incidents cloud. L’approche par défense en profondeur (contrôles réseau, identité, application, données) et la revue continue des configurations limitent les effets domino. On surveille notamment les secrets en CI/CD, l’exposition de buckets et les politiques de partage trop permissives.

Bonnes pratiques d’usage et erreurs à éviter

- MFA partout : activer dès l’onboarding, application d’authentification plutôt que SMS.

- SSO/SCIM : éviter les comptes locaux, automatiser l’arrivée et le départ.

- Partage à durée : toujours fixer une expiration et limiter les téléchargements.

- Tags et dossiers : structurer pour retrouver, éviter les doublons sauvages.

- Règles de rétention : définir par type de document, alignées sur vos obligations.

- Revue des journaux : un œil mensuel sur les accès inhabituels.

- Plan de sortie : tester l’export massif et la suppression contrôlée.

Côté pièges, évitez les liens publics sans mot de passe, la persistance d’utilisateurs externes inactifs, la duplication excessive (versionning incontrôlé) et l’absence de catégorisation de sensibilité. Clarifiez la frontière entre le coffre personnel et les espaces partagés. Et souvenez-vous : si un document part par e‑mail, il quitte l’écosystème contrôlé et perd sa traçabilité.

Enjeux techniques avancés

Trois sujets montent en puissance. D’abord la résistance au phishing avec WebAuthn/FIDO2. Ensuite, la Data Loss Prevention côté plateforme (règles de partage, étiquetage, détection de schémas sensibles). Enfin, l’intégrité à long terme : horodatages, scellement, renouvellement de signatures. Côté monitoring, la corrélation des logs et l’anomalie comportementale aident à repérer les accès inhabituels avant qu’un incident ne prenne de l’ampleur.

« L’OWASP Top 10 (2021) rappelle que les erreurs de configuration et les failles d’authentification demeurent des vecteurs majeurs; la standardisation des déploiements et l’MFA résistant au phishing font chuter sensiblement le risque. »

OWASP – Top 10 – 2021

FAQ

MyArkevia chiffre-t-il mes documents au repos ?

Un coffre-fort numérique sérieux applique un chiffrement au repos (ex. AES‑256) avec gestion des clés via KMS/HSM, rotation et journalisation. Vérifiez la documentation contractuelle de MyArkevia pour connaître l’algorithme, la rotation et l’isolement des clés effectivement en place.

Le service est-il conforme au RGPD et aux exigences eIDAS ?

La conformité RGPD dépend de la base légale, de la minimisation et des droits. Pour l’eIDAS, seules certaines fonctions (signature, horodatage) sont concernées. Demandez les preuves de conformité et les certificats pertinents à jour auprès de l’éditeur et de ses sous-traitants d’hébergement.

Comment fonctionne l’authentification multi-facteur ?

Généralement via TOTP (application d’authentification), parfois WebAuthn pour des clés matérielles, et le SSO avec votre IdP. Priorisez des facteurs résistants au phishing, évitez le SMS comme mécanisme principal, et imposez la MFA pour tous les comptes.

Quelles garanties de disponibilité puis-je attendre ?

Cherchez des engagements SLA (ex. ≥ 99,9%), des valeurs RPO/RTO contractuelles, et des preuves de tests de restauration. Un bon service documente la réplication multi‑zones, la sauvegarde et la surveillance 24/7, ainsi que la gestion d’incidents.

Les journaux d’accès sont-ils immuables ?

Pour les preuves, la journalisation immuable (WORM/Write Once Read Many) est la norme. Renseignez-vous sur la durée de conservation, l’export, et la protection des logs contre l’accès administrateur. L’immuabilité renforce la force probante en audit.

Puis-je partager un document avec expiration ?

Oui, via des liens signés temporisés, limités en téléchargements et révocables. Idéalement, ajoutez un code séparé ou un accès authentifié pour le destinataire. Les accès sont tracés pour maintenir la preuve de remise.

Que se passe-t-il si je supprime mon compte ?

Le fournisseur doit préciser la réversibilité (export des données) et l’effacement certifié sous un délai donné, y compris backups. Demandez la politique d’effacement et les attestations associées avant la clôture.

Comment intégrer MyArkevia à mon SSO ?

Via SAML 2.0 ou OIDC. Créez une application côté IdP, échangez les métadonnées, testez l’attribution des rôles et activez SCIM pour le provisionnement. Imposez la MFA et vérifiez la déconnexion globale et les durées de session.

Les métadonnées peuvent-elles fuir des informations sensibles ?

Oui, si mal configurées. Évitez d’inscrire des données sensibles dans les noms de fichiers ou champs libres. Le service doit chiffrer ce qui doit l’être et limiter l’indexation. Faites un test d’exposition avant un déploiement large.

Comment vérifier la conformité du fournisseur ?

Demandez les certificats (ex. ISO 27001) à jour, le périmètre d’audit, les rapports de tests d’intrusion, la liste des sous-traitants, les engagements RGPD et un échantillon de journaux anonymisés pour contrôle.

Références chiffrées et cadre de confiance

Pour vous situer : Verizon (2024) rapporte que 74% des violations impliquent l’humain; NIST (SP 800‑63B) renforce l’MFA; IETF (RFC 8446) standardise TLS 1.3; ANSSI (RGS v2.0) insiste sur la preuve et la gestion des clés; ENISA (2023) liste les menaces cloud; ISO/IEC (27001:2022) balise la gouvernance. Ensemble, ces repères tracent un cadre robuste pour évaluer un coffre-fort numérique tel que MyArkevia.

Conclusion opérationnelle

Architecturalement, un coffre-fort numérique solide repose sur trois pivots : identité (SSO+MFA), données (chiffrement+gouvernance) et résilience (RPO/RTO+restauration). MyArkevia s’inscrit dans ce cadre de référence : à vous d’activer les bons contrôles et d’exiger les bons engagements. Pour aller vite, alignez vos politiques internes, testez le partage sécurisé sur un périmètre pilote, puis cadrez contractuellement les niveaux de service et les preuves de conformité. Votre coffre ne sera jamais plus fort que son usage quotidien.